Risoluzione del Ransomware in 24 ore

Hai ransomware nei tuoi sistemi? Abbiamo la tecnologia e l’esperienza per eliminare la minaccia e ripristinare l’operatività aziendale. Contattaci e proteggi la tua azienda!

Non lasciare che il ransomware distrugga la tua attività. In DARKDATA, ripristiniamo i tuoi sistemi e dati con rapidità ed efficienza.

Chiama ora e riprendi l’operatività normale in poche ore!

- 4,7 (93 avvisi)

Attacchi ransomware risolti

Tasso di successo del

Anni di esperienza

Il tempo è un fattore chiave per il successo nella risoluzione.

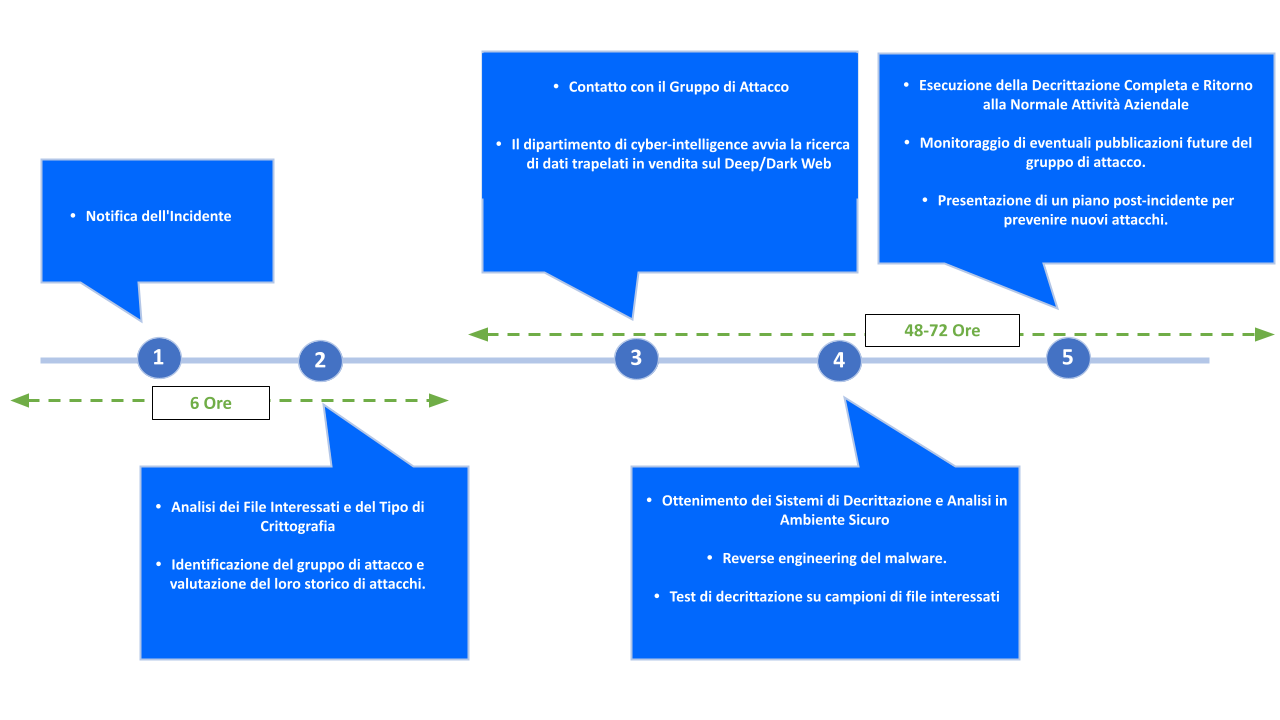

La notifica tempestiva di un attacco ransomware è determinante per una risoluzione positiva dello stesso. È molto importante evitare di stabilire contatti con il gruppo di attacco fino a quando gli specialisti di DarkData non prendono il controllo.

Testimonianze

Casi di Successo

«Il team di risposta agli incidenti è stato estremamente efficiente e professionale. Ha ripristinato i nostri sistemi in meno di 24 ore e ci ha aiutato a implementare migliori pratiche di sicurezza per evitare futuri incidenti.»

Azienda di Tecnologia

«Grazie al loro intervento rapido, siamo riusciti a recuperare i nostri dati critici senza pagare il riscatto. La loro conoscenza ed esperienza nella gestione del ransomware ci hanno dato molta tranquillità in un momento di crisi.»

Ospedale

«La risposta immediata e il supporto continuo sono stati eccezionali. Non solo sono riusciti a decriptare tutti i file, ma hanno anche recuperato i dati dei nostri clienti che gli aggressori avevano messo in vendita.»

Studio Legale

«L’attenzione personalizzata e l’approccio proattivo del team ci hanno permesso di riprendere le nostre operazioni con minime interruzioni. Abbiamo apprezzato la loro pazienza e chiarezza durante tutto il processo.»

Piccola Impresa

Cronologia del ransomware: i tempi di risposta

Caratteristiche del Ransomware

Esistono centinaia di famiglie diverse di codice dannoso del tipo ransomware al giorno d’oggi. Allo stesso modo, alcune famiglie più vecchie sono tornate attive a causa delle modifiche al codice apportate da vari gruppi criminali. Esiste ransomware per i sistemi operativi Microsoft, GNU/Linux e MAC OS X; ma anche per dispositivi mobili.

Tipi di codice dannoso

Secondo il modo di affettare il sistema obiettivo e le sue caratteristiche.

Ransomware di Crittografia

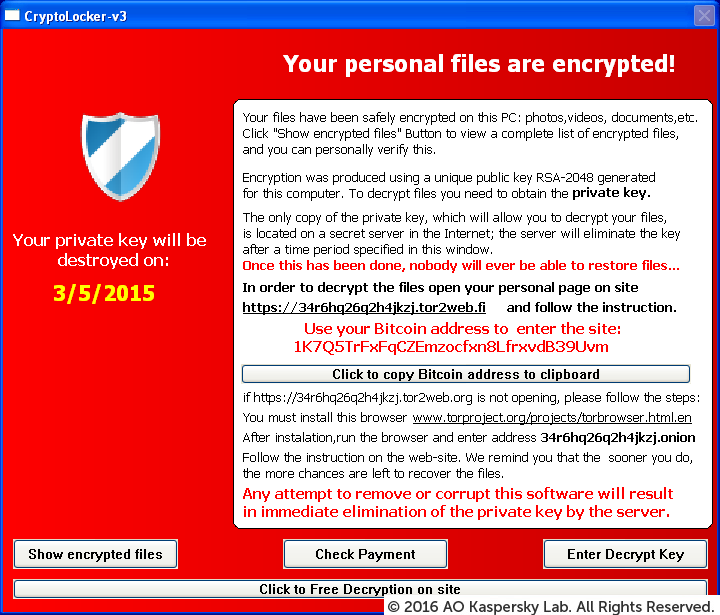

Crittografa file e cartelle. I file originali vengono eliminati dopo la crittografia. Di solito viene visualizzato un schermo di blocco.

Ransomware Lock Screen

Blocca lo schermo del sistema colpito e mostra una richiesta di pagamento. Di solito non crittografa file o cartelle.

Ransomware Master Boot Record (MBR)

Diese Art von Ransomware verändert den MBR (Master Boot Record) des Systems, um den Systemstart zu unterbrechen.

Ransomware Mobile

Colpisce principalmente il sistema operativo Android. L’infezione di solito ha origine da download di applicazioni da mercati Android non ufficiali.

Informazioni sul Ransomware

Come funzionano gli attacchi di ransomware?

Un attacco ransomware viene normalmente distribuito tramite un allegato a un’email, che può essere un eseguibile, un file o un’immagine. Una volta aperto l’allegato, il malware si installa nel sistema dell’utente. I criminali informatici possono anche nascondere il malware in pagine web, infettando i dispositivi dei visitatori di queste pagine senza il loro consenso.

L’infezione non è evidente immediatamente per l’utente. Il malware opera silenziosamente in background fino a quando non viene attivato un sistema o un meccanismo di blocco dei dati. Successivamente appare una finestra di dialogo che informa l’utente che i dati sono stati bloccati e richiede un riscatto per sbloccarli. A quel punto è già troppo tardi per salvare i dati tramite misure di sicurezza.

Chi sono le vittime del ransomware?

Qualsiasi utente o azienda può diventare vittima del ransomware. I criminali informatici non sono selettivi e cercano spesso di infettare il maggior numero possibile di utenti per ottenere il massimo profitto.

Stanno aumentando gli attacchi ransomware contro le aziende?

Sì, perché i criminali informatici sanno che le organizzazioni hanno maggiori probabilità di pagare, poiché i dati interessati sono spesso più sensibili e vitali per la loro continuità. Inoltre, a volte può essere più costoso ripristinare i dati tramite backup piuttosto che pagare il riscatto.

È possibile decifrare i file crittografati con ransomware?

In alcuni casi sì. È possibile nei seguenti casi:

- Gli autori del malware hanno commesso errori di implementazione, rendendo possibile rompere la crittografia. Questo è stato il caso dei noti ransomware Petya e CryptXXX, per esempio.

- Le chiavi vengono filtrate, o una chiave principale, come nel caso di TeslaCrypt.

- Le autorità catturano server con chiavi e le condividono con la comunità della cybersicurezza. Un esempio è CoinVault.

Il pagamento dei riscatti non è consigliabile, ma soprattutto nel caso di grandi aziende è l’unica soluzione. Ci sono casi in cui non esistono backup e ogni ora di perdita nella continuità del business si traduce in perdite finanziarie milionarie.

In questo caso, si consiglia di utilizzare servizi di negoziazione di ransomware come quelli forniti da DarkData; dove si studiano minuziosamente gli avversari, garantendo che i pagamenti portino al recupero delle informazioni.

Devo pagare il riscatto se sono stato infettato?

Non si consiglia di pagare il riscatto in nessun caso senza la dovuta assistenza professionale, principalmente perché non c’è alcuna garanzia di ottenere una soluzione al problema. Ad esempio, potrebbero esserci errori nel malware che impediscono di recuperare i dati crittografati anche con la chiave corretta.

Di fronte a un problema di ransomware, le possibili soluzioni sono molteplici. Contatta DarkData e ti assisteremo.